معرفی L2TPv3

در مطلب قبلی با عنوان “ارتباط لایه دو در سیسکو توسط AToM” توضیح دادیم که چگونه میتوان در شبکهای که در آن MPLS فعال شده است، برای شعب مختلف یک مشترک ارتباط لایه دویی ایجاد کرد. در صورتی که در شبکهای MPLS فعال نشده باشد، میتوان از L2TPv3 برای دادن سرویس لایه 2 به مشترکین بهره برد.

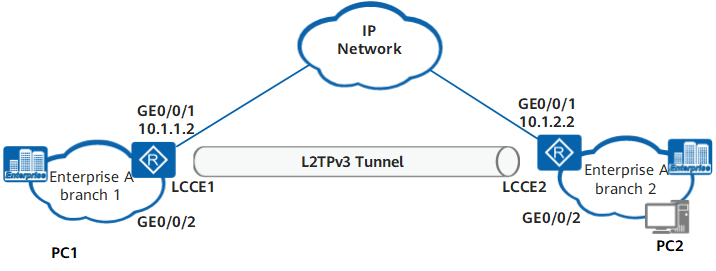

شکل زیر را در نظر بگیرید. در این شکل مشتری دارای دو شعبه متفاوت است که هر دوی آنها به شبکه یک ISP متصل هستند. (بر خلاف AToM در اینجا ISP نیازی به استفاده از MPLS در شبکه خود ندارد.) سرویسدهنده میتواند با استفاده از سرویس L2TPv3 دو دفتر مشترک را به صورت لایه دویی به یکدیگر متصل کند. از دید مشترک این ارتباط مانند این است که دو شعبه با یک کابل یه یکدیگر متصل شده باشند.

ویژگیهای L2TPv3

– این تکنولوژی یک تکنولوژی edge محسوب میشود. یعنی تنها روترهای edge سرویسدهنده از آن آگاهی دارند و نیاز به انجام هیچ گونه پیکربندی در روترهای میانی سرویسدهنده نیست.

– L2TPv3 همانند AToM یک سرویس point to point است. پس برای متصل کردن هر دو شعبه به یکدیگر نیاز به یک ارتباط منطقی مجزا و انجام پیکربندیهای لازم از سمت سرویس دهنده است.

– در هر دوی AToM و L2TPv3 به مانند این است که بین روترهای edge سرویسدهنده که به روترهای مشترک متصل هستند یک ارتباط مجازی ایجاد میشود. به این ارتباط مجازی که ترافیک لایه دو را منتقل میکند pseudowire گفته میشود.

پیکربندی L2TPv3 در روترهای سیسکو

پیکربندی L2TPv3 بسیار ساده است. برای این کار کافی است مراحل زیر را طی کنیم:

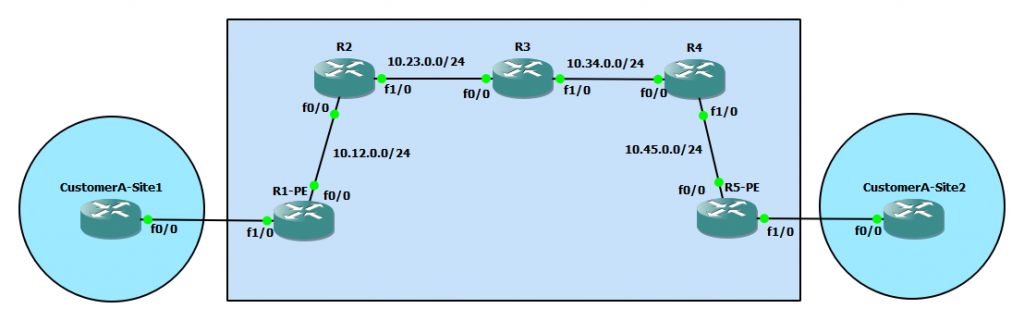

– ابتدا از ارتباط بین R1-PE و R5-PE مطمئن میشویم:

R1-PE#traceroute 5.5.5.5 source 1.1.1.1 Type escape sequence to abort.

Tracing the route to 5.5.5.5

1 10.12.0.2 12 msec 24 msec 24 msec

2 10.23.0.3 16 msec 40 msec 44 msec

3 10.34.0.4 60 msec 60 msec 48 msec

4 10.45.0.5 52 msec 64 msec 64 msec– یک L2TP-class ایجاد میکنیم. از این کلاس برای مشخص کردن پارامترهای احراز هویت (Authentication) و کنترل تانل استفاده میشود.

l2tp-class CUSTOMER-A-L2TP

hello 10

password 0 cisco– یک psudowire class ایجاد میکنیم و در آن نوع encapsulation را L2TPv3 میگذاریم. در این کلاس مشخص میکنیم که قصد استفاده از L2TP-class ای که قبلا ایجاد کردهایم را داریم. همچنین مبدا تانلی که قصد ایجاد آن را داریم را نیز مشخص میکنیم.

pseudowire-class CUSTOMER-A-PW

encapsulation l2tpv3

protocol l2tpv3 CUSTUMER-A-L2TP

ip local interface Loopback0– در واسط متصل به روتر مشتری (در اینجا FastEthernet1/0) با استفاده از فرمان xconnect تانل یا همان psudowire لازم را ایجاد میکنیم.

R1-PE#

!

interface FastEthernet1/0

xconnect 5.5.5.5 10 encapsulation l2tpv3 pw-class CUSTUMER-A-PW

R5-PE#

!

interface FastEthernet1/0

xconnect 1.1.1.1 10 encapsulation l2tpv3 pw-class CUSTUMER-A-PWبررسی صحت عملکرد L2TPv3

برای بررسی صحت عملکرد L2TPv3 میتوان به صورت زیر عمل کرد:

R1-PE#show l2tun tunnel all

L2TP Tunnel Information Total tunnels 1 sessions 1

Tunnel id 2603742195 is up, remote id is 3699672807, 1 active sessions

Locally initiated tunnel

Tunnel state is established, time since change 00:09:29

Tunnel transport is IP (115)

Remote tunnel name is R5-PE

Internet Address 5.5.5.5, port 0

Local tunnel name is R1-PE

Internet Address 1.1.1.1, port 0

L2TP class for tunnel is CUSTOMER-A-L2TP

Counters, taking last clear into account:

75 packets sent, 53 received

7748 bytes sent, 5496 received

Last clearing of counters never

Counters, ignoring last clear:

75 packets sent, 53 received

7748 bytes sent, 5496 received

Control Ns 11, Nr 56

Local RWS 1024 (default), Remote RWS 1024

Control channel Congestion Control is disabled

Tunnel PMTU checking disabled

Retransmission time 1, max 1 seconds

Unsent queuesize 0, max 0

Resend queuesize 0, max 3

Total resends 0, ZLB ACKs sent 53

Total out-of-order dropped pkts 0

Total out-of-order reorder pkts 0

Total peer authentication failures 0

Current no session pak queue check 0 of 5

Retransmit time distribution: 0 0 0 0 0 0 0 0 0

Control message authentication is disabled

همچنین اگر مشترک در روترهای خود بر روی واسطهای متصل به ISP، در یک رنج آدرس IP قرار دهد این دو آدرس به یکدیگر دسترسی خواهند داشت مانند زمانی که این دو روتر توسط یک کابل به یکدیگر متصل شده باشند.

CustomerA-Site1#

!

interface FastEthernet0/0

ip address 192.168.50.1 255.255.255.252

CustomerA-Site2#

!

interface FastEthernet0/0

ip address 192.168.50.2 255.255.255.252

CustomerA-Site1#ping 192.168.50.2

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.50.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 68/88/108 ms